【2026年版】BFT道場の情報セキュリティ研修を徹底レビュー|新卒エンジニアが6時間で習得した実践スキルとは

💡読了目安時間:約10分

記事の概要

この記事では、BFT道場のサブスク型情報セキュリティ研修を受講した体験をもとに、学習内容・難易度・業務への応用例を紹介します。

情報漏洩やサイバー攻撃など、企業が直面するセキュリティリスクは年々増加しています。

こうした背景の中で、社員一人ひとりがセキュリティ意識を高め、日常業務の中で対策を実践できるようになることが重要です。

こんな人におすすめ!

- セキュリティ対策に不安があるが、何から始めればいいか分からない方

- IT部門以外でも最低限のセキュリティ知識を身につけたい方

- 全社員のセキュリティに対する意識を高めたい方

- 実務に活かせるセキュリティ対策を学びたい方

業務活用につながる研修評価

- 学習効果 「★★★★★(5点)」

クイズ形式の理解度テストが多く、インプットだけでなくアウトプットの機会もあることで、知識の定着につながりました。

- 実用性 「★★★★★(5点)」

実際に使えるサイトやツールの紹介に加え、事例を通じてセキュリティトラブルの発生場面が明確になっていたため、日常業務にすぐ取り入れやすい内容でした。

- 学習難易度 「★★☆☆☆(2点)」

専門用語や聞きなじみのない単語もありましたが、丁寧な解説があったことで、初学者でも安心して学べる内容でした。

受講を決めたきっかけ

業務の中で、「この情報、ちゃんと守れているかな?」「セキュリティ対策って、何をすればいいんだろう?」と感じる場面が増えてきました。

特に、メールの誤送信や資料の持ち出しなど、ちょっとしたミスが大きなトラブルにつながる可能性があることに不安を感じていました。

そんな中で、弊社の教育支援サービス「BFT道場」の情報セキュリティ研修を知り、実際の事例をもとに学べる点や、日常業務に直結する内容に魅力を感じて受講を決めました。

受講内容とその習得レベル

弊社の教育支援サービス「BFT道場」では、ニーズに応じてカスタマイズ可能な実践型ハンズオン研修「ギノトレ」を提供しています。

ギノトレは、受講者同士のコミュニケーションを通じて理解を深める、実践重視のハンズオン研修です。

ニーズに応じてカスタマイズが可能で、需要の高いテーマはコース化されており、現役SEが一日中フルサポートで研修を実施します。

今回は、コース化されたサブスク型情報セキュリティ研修「概要理解編」と「入門編」の2講座を通じて、セキュリティの基本から日常業務での実践的な対策までを、段階的かつ体系的に学ぶことができました。

以下に、それぞれの講座の特徴を比較した表をまとめました。

講座 | 概要理解編 | 入門編 |

学習目的 | セキュリティの基本概念を体系的に理解する | 日常業務に潜むリスクを具体的に把握し対策する |

主な内容 | 情報資産、3要素(機密性・完全性・可用性)、脅威・脆弱性・リスク | 紙・電子データの管理、PC・メールの取り扱い、事故例 |

実用性 | 基礎知識の整理に最適 | 実務にすぐ活かせる内容が豊富 |

印象的なポイント | セキュリティの3要素と10大脅威の理解 | ショルダーハッキングや拡張子偽造の実演 |

受講ステップと学びやすさ

学習難易度 「★★☆☆☆(2点)」

※学習にかかった時間:おおよそ6時間

研修はオンラインのリアルタイム講義で、ハンズオンやグループワークもありました。

質問対応は講師とは別のスタッフが担当しており、安心して学習できる環境でした。

情報セキュリティ研修【概要理解編】

まず基礎から:情報資産とセキュリティの3要素

研修の冒頭では、「何を守るのか」という基本を確認しました。

情報資産とは、組織にとって価値のある知識やデータのこと。

紙の資料や電子ファイル、パソコン・スマートフォンなどの機器まで含まれます。

グループワークでは、自社にどんな情報資産があるのかを洗い出し、「漏れたら困るもの」「なくなったら困るもの」を考えることで、守る対象を具体的に意識できました。

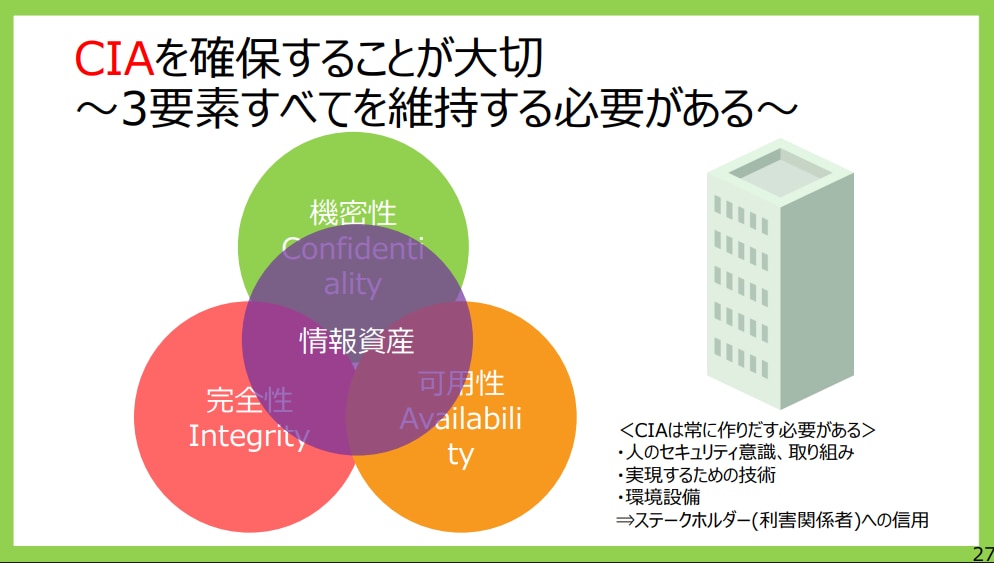

続いて学んだのが「情報セキュリティの3要素(機密性・完全性・可用性)」。

聞き慣れた言葉でも、改めて整理すると業務へのつながりが見えてきます。

例えば「可用性=必要なときに必要な情報にアクセスできること」は、リモートワークやシステム利用の場面に直結する内容でした。

次にリスク認識:脅威・脆弱性・10大脅威

基礎を踏まえ、次はリスクについて学びました。

脅威とは情報資産にダメージを与える要因のことで、人的・技術的・物理的などさまざまです。

脆弱性と組み合わさったときにリスクが発生し、最終的にインシデント(事故)につながるという整理は、シンプルで分かりやすい構造でした。

特に印象的だったのが、IPAが毎年ランキング形式で公表している「情報セキュリティ10大脅威」です。

実際に発生した事故や攻撃手口をもとに順位付けされたもので、ランサムウェアや標的型攻撃、テレワーク環境を狙った攻撃など、身近なテーマが多く取り上げられていました。

実際のニュース事例と結び付けて学ぶことで、リスクを「現実に起こりうるもの」として捉え直すことができました。

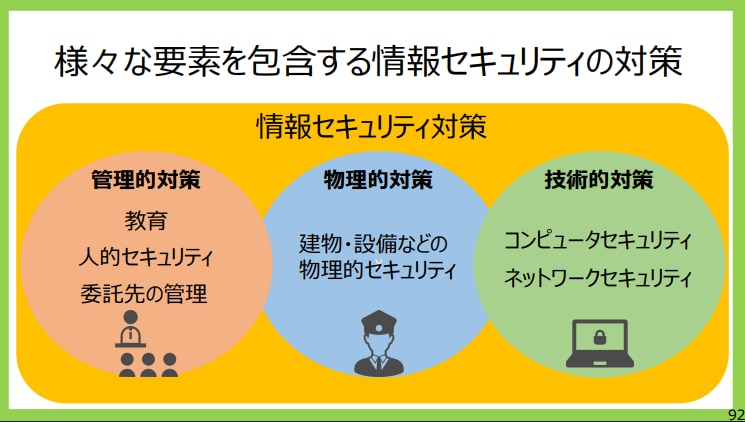

最後に対策へ:セキュリティ対策と安全な利用習慣

リスクを理解した上で、ではどう守るのか。

ここでは「管理的・技術的・物理的」という3つの観点からセキュリティ対策が整理されました。

組織的なルールづくりから、技術的な仕組みの導入、さらには入退室管理のような物理的対策まで、多層的な守りの重要性を学びました。

さらに、日常的なIT利用の観点として、Cookieやドメイン名などの基本用語の解説もありました。

メールの送受信やWebアクセスなど、日々の業務に直結する知識を確認できたことで、実践に落とし込みやすい内容でした。

情報セキュリティ研修【入門編】

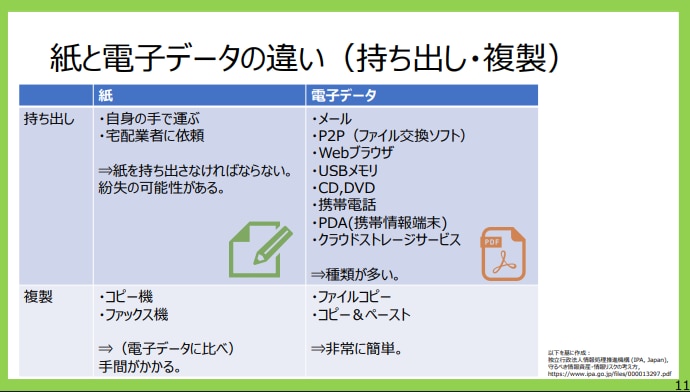

情報資産を守る:紙と電子データの管理

入門編の最初は、情報資産の扱い方を確認する内容でした。

特に強調されていたのは「紙の資料」からの情報漏洩です。

電子データに比べて意識が薄れがちですが、放置や誤廃棄が事故につながるリスクは高いとのこと。

実際にIPAが提供するチェックシートを用いて、情報資産を「公開・社外秘・秘・極秘」と分類し、持ち出しや廃棄ルールを改めて考えました。

電子データは便利な一方で、複製や持ち出しが容易です。

紙とデータの両面から、改めて「管理方法を意識的に選ぶ必要がある」と整理できました。

日常のシーンに潜むリスク:オフィス・パソコン編

次に取り上げられたのは、日常業務の中で起こりやすいセキュリティ事故です。

オフィス編では、デスク上に書類を放置する、帰宅時にPCを無施錠のまま残す、廃棄書類を適切に処理しないといった例が紹介されました。

特に「ショルダーハッキング」は、意識していないとすぐに発生し得るリスクで、意外性のある学びでした。

パソコン編では、Windowsアップデートの重要性やパスワード管理など、基本的だけれど疎かにしやすい点を改めて確認しました。

パスワードについては「定期変更は不要、ただし使い回しはNG」という最新の考え方が整理されていたのが印象的でした。

メール対応に潜む落とし穴

最後は、業務で最も身近なメールに関する事故例です。

標的型攻撃メールや、添付ファイルを利用したウイルス感染の手口が実演形式で紹介され、実際に届くメールのイメージを持ちながら対策を学ぶことができました。

加えて、誤送信を防ぐ方法や、Gmailで「赤い鍵マーク」が表示されたときの注意点など、具体的な操作に直結する知識も整理されました。

また、PPAP方式(パスワード付きZIP添付)の廃止や、機密情報メールの送信手順など、最新のセキュリティ運用にも触れられており、すぐに業務に取り入れられる内容でした。

学習のポイント

受講して良かったこと

今回の研修で良かったのは、学び方そのものが工夫されていたことです。

講義は一方的に聞くだけではなく、クイズやグループワークを交えて進みました。

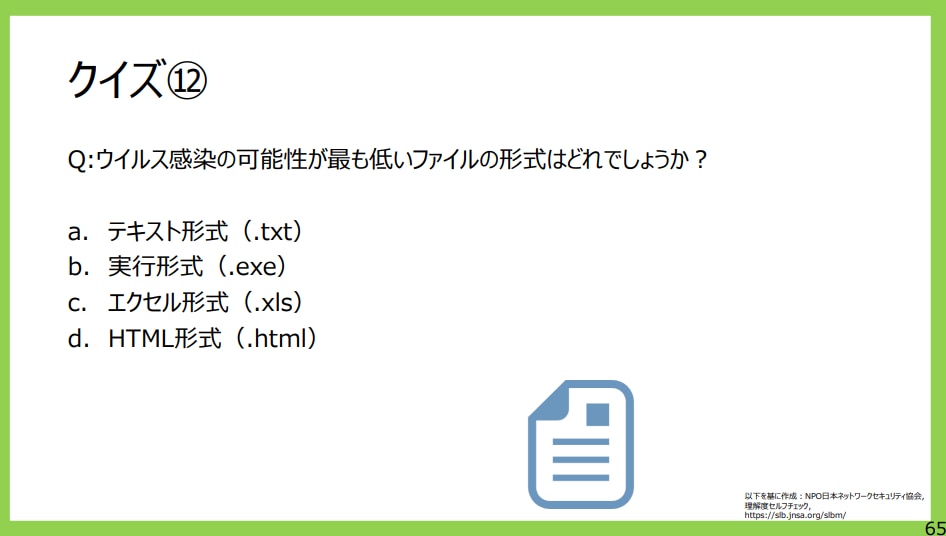

実際に出題された問題の一例をご紹介します。

正解は「a. テキスト形式(.txt)」です。

実行形式やOffice文書、HTMLなどはウイルス混入のリスクがあるため注意が必要です。

このように受け身にならず、常に「自分ならどうするか」を考えながら参加できました。

さらに「あなたの会社の情報資産は何か?」という問いをグループで議論した場面では、普段の業務を振り返るきっかけとなり、知識が自分事として定着しました。

また、難しい内容も講師が実演や具体例を交えて説明してくれたため、専門的なテーマでも理解しやすかったです。

こうした「考えながら学ぶ仕掛け」が随所にあったことで、知識が自然と身につきやすい研修でした。

難しかったこと

専門用語や最新の攻撃手法に関する部分は、理解に時間がかかったと感じました。

特に、概要理解編や入門編では、初めて聞く人にとってイメージが掴みにくい用語が多く登場します。

例えば、以下のような用語が印象的でした:

- スニッフィング

ネットワーク上の通信内容を盗み見る行為。

- DoS/DDoS攻撃

サーバーやサービスを過剰なアクセスで妨害する攻撃。

- 拡張子偽造

ファイルの種類を偽って危険性を隠す手法。

- ファイルレスマルウェア

ハードディスクに痕跡を残さず、メモリ上で攻撃を実行するマルウェア。

Windowsの正規機能を悪用するため、検知が難しい。

ただし、研修では実演や事例紹介が多く、視覚的に理解できる工夫がされていました。

そのため、最初は難しいと感じても、段階を追って知識が定着する構成になっていたのは安心できるポイントでした。

セキュリティ研修による意識と行動の変化

研修を通じて、日々の業務や生活の中でどのような変化があったのかを、受講前後で比較してみました。

項目 | 受講前 | 受講後 |

離席時のPC管理 | ロック忘れや資料の放置が時々あった | 離席時は必ずPCロック+資料片付けを徹底 |

Windowsアップデート | 後回しにしがち | 優先的に実施する習慣が定着 |

パスワード管理 | 定期変更を意識していたが使い回しあり | 使い回しをやめ、アカウントごとに管理 |

メール送信時の確認 | 宛先や添付の確認が不十分なことも | 宛先・添付・文面の確認を徹底 |

プライベートでのセキュリティ意識 | SNSやネットショッピングで油断しがち | URLやリンク先を確認する習慣が定着 |

このように、研修で得た知識が業務だけでなく日常生活にも活かされており、セキュリティ意識の向上につながっています。

まとめ

今回のサブスク型情報セキュリティ研修を通じて、「セキュリティ対策は特別な知識ではなく、日常業務の中で意識できるもの」であると実感しました。

難しい専門用語を覚えるだけでなく、自分の業務と結びつけて学べたことで、セキュリティをより身近に感じられるようになりました。

「セキュリティは難しいもの」と構えてしまう方にこそ、この研修はおすすめです。

基礎から実践までを段階的に学べるため、非エンジニアでも安心して取り組めます。

一人ひとりの理解と意識の積み重ねが、組織全体のセキュリティ強化につながります。

本研修を通じて得られる学びは、その第一歩となるはずです。

📢研修に興味を持った方へ

「BFT道場」では、今回のような初心者向けの研修から、より専門的なスキルを習得できる中上級者向けコースまで豊富にご用意しています。

詳しくは 👉 ITよろず支援サービス ~YOROZU~ デジタル人材育成よりご相談ください。